In diesem Artikel

Theorie …

Für die Speicherung des verschlüsselten Inhalts und den Begleitinformationen wird das bekannte Structured Storage Format verwendet (https://en.wikipedia.org/wiki/COM_Structured_Storage). Aus einem nicht-verschlüsselten Teil dieser Daten kann man XML-Dateien entnehmen, welche Zusatzinformationen die betreffende Datei hat, wie zum Beispiel den Geheimhaltungsgrad, zum Beispiel „intern“, „streng geheim“, … Das Lesen dieser Begleitinformationen kann per Microsoft SDK oder im Klartext erfolgen. Firmen, die dieses System nutzen, können sogar eigene Geheimhaltungsgrade definieren, zusammen mit den entsprechenden Texten in unterschiedlichen Sprachen. Die Sprachen werden über genormte IDs angesprochen. Die Begleitinformationen sind dank XML auch gut maschinenlesbar und können für automatisierte Reaktionen auf die Geheimhaltungsgrade verwendet werden.

Die Kennzeichnung mit einem Geheimhaltungsgrad nennt Microsoft „Labeling“.

Microsoft unterstützt mit seinem AIP SDK auch die Verschlüsselung von PDF-Dateien. Wird eine solche PDF-Datei im Acrobat Reader geöffnet, so ist lediglich ein entsprechender Hinweistext zu sehen, dass die Datei verschlüsselt ist und man ein entsprechendes Zusatz-AddIn von Microsoft in den Acrobat Reader installieren möge. Dieser sichtbare Zusatztext ist der Inhalt eines zusätzlich erzeugten Hüllen-PDFs. Die ursprüngliche, jetzt verschlüsselte PDF-Datei hängt als Attachment an diesem Hüllen-PDF.

Einige Bildformate werden von AIP ebenfalls unterstützt.

Die Ver- und Entschlüsselung erfolgt benutzerspezifisch. Es gibt auch einen bevorrechteten Super-User (System-User).

… und Praxis

Im Hintergrund baut die Applikation eine Verbindung zum AIP Server auf und prüft die Berechtigung des Anwenders. Nur wenn die Berechtigungen fehlen, wird eine entsprechende Meldung angezeigt.

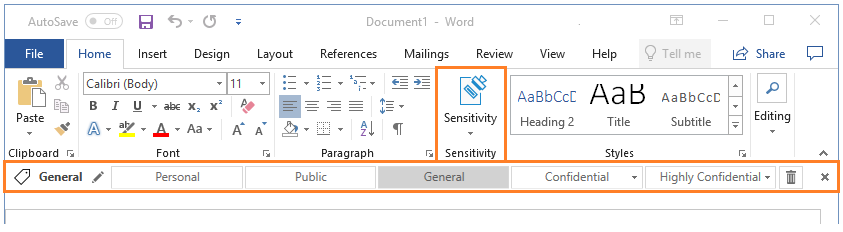

In der Applikation selbst wird ein zusätzliches Menü angezeigt, mit dem die „Labels“ verwaltet werden können.

Unser Lösungskonzept

AIP ist neu. Wir stehen noch am Anfang der Entwicklung von geeigneten Tools und Lösungen zum Umgang mit AIP-geschützten Dateien.

Es gibt ein Modul zum Auslesen der Label-Informationen. Dieses Modul kann zum Beispiel im Kontext Konvertierungsserver dazu dienen, einen dedizierten Fehler an das beauftragende System zurückzuliefern. Die Quell-Applikation muss dann damit umgehen können. Dieses Modul ist für unseren Konvertierungsserver im SAP-Umfeld vorgesehen.

Ein automatisches Entschlüsseln für die Konvertierung ist derzeit noch nicht vorhanden. Hier warten wir noch auf Feedback, wie unsere Kunden diesbezüglich ihre Sicherheitskonzepte aufbauen wollen.

Die Ausgabe von geschützten Dateien per PLOSSYS® kann projektspezifisch umgesetzt werden. Dazu muss der Ausgabeauftrag mit einem System-User versehen und auf dem PLOSSYS® Server der „Unified Labeling Client“ installiert sein. Diese Entschlüsselung bei der Ausgabe hat noch Projekt-Charakter. Es gibt noch zu wenig Erfahrung mit der Stabilität einer solchen Lösung. Wir sind hier von Änderungen durch Microsoft betroffen, die es in der jüngsten Vergangenheit auch gab.

Weitere Lösungen werden folgen. Gerne reagieren wir hier auf Anforderungen unserer Kunden.

Besondere Umgebungen

In einem realen Kundenfall wurden über einen SEAL Office Konverter unbemerkt aus geschützten Office Dateien ungeschützte PDF erzeugt. Die Konvertierungsaufträge wurden im Kontext eines Super-User abgeschickt und kundenseitig war der Unified Labeling Client auf dem Konvertierungsserver installiert. Die Office Installation hat dabei auf dem Konvertierungsserver das getan, was sie auf einem Client auch getan hätte: sie hat sich die Erlaubnis zur Entschlüsselung per Labeling Client geholt.